近年来,“棱镜门”、“监听门”等国际安全事件频发,贸易争端等带来的商业信息安全隐患,以及个人和企事业单位的隐私及内部数据时有泄露,使得全社会对网络安全的重视上升到一个新的高度。另一方面,随着2017年《网络安全法》、2020年《密码法》的颁布实施,以及2019年“网络安全等级保护2.0标准”的发布,在国家政策法规层面,对广域网、城域网、局域网等通信网络中的网络架构、通信传输、可信验证等安全控制提出了更高的要求。但是,随着信息技术发展、ICT融合、5G和物联网技术的推进带来的数据量及网络规模的增长,用户数据安全风险也会更加突出,尤其是在金融银行、政府、涉密行业等,伴随着政策法规以及自身业务需求,对商用密码解决方案的需求也会提出越来越高的要求。

国产商用密码算法的发展

国际密码算法主要由是国外教育及商业机构发布,包括常见的DES(Data Encryption Standard,数据加密标准)、AES(Advanced Encryption Standard,高级加密标准)、RSA(以三位发明者名字命名的公钥加密算法)、SHA(Secure Hash Algorithm,安全哈希算法,包括SHA-1、SHA-256等)、MD5(Message Digest 5,信息摘要算法5)等。算法是公开的,但是当前在路由器等网络设备上多是使用商用CPU加密引擎来完成对应算法,这些引擎对各种国际密码算法硬件IP化、黑盒化,用户对具体实现并无法感知,存在安全隐患。

因此,国家密码管理局一直致力于引导发布各类国产密码算法(即商用密码算法,简称“国密”)。国密要求算法软件层面公开,同时实现算法的硬件芯片等也要经过国产化等安全认证,最终对密码模块、网络设备等进行算法正确性、可靠性、设计安全性等严格认证标准,颁布认证证书,作为商用密码算法设备应用的准入要求。

国家密码管理局发布的一系列国密标准,如非对称算法SM2、对称算法SM4、杂凑算法SM3等,通过数学设计、密钥协议交互等在软件算法层面保证安全性,并且要求涉及的芯片(如SM2计算芯片、产生随机数的噪声芯片、存储器件等)来自于国产化名录来确保硬件层面安全性,同时国密设备也要经过国家密码局严格的认证流程来获取资质。通过这一系列措施,保证国密应用完全可控、安全可靠。

目前,为了满足网络数据传输安全和存储安全要求,已有各类密码设备得到部署和应用,其中有一些设备嵌入了密码算法。

数据传输加密一般分为链路级保护和应用级保护。前者对经由安全设备上的全链路/部分链路数据进行加密保护后传输,这也是目前路由器/交换机等网络设备应用的主要领域。后者主要是与应用系统结合,用户针对不同应用,在应用层对关键信息或数据进行加密后,再经由链路直接进行传输,主要由服务器密码机、签名验签服务器等设备提供。

在数据存储加密方面,通过设备级、应用级、用户级的密码机等设备,对存储在设备上、具体应用的数据、用户的全部或部分数据进行加密,主要由加密机、密码机等设备完成。

路由器设备应用于链路级传输保护,部署简单、运维统一。相对于外挂在网络中的密码机等设备,路由器设备可以集成网络数据路由转发、数据加解密等功能,不改变现有网络架构,业务可灵活匹配来满足对全部或部分网络数据的加密。同时,相对于应用级保护,路由器设备可避免感知应用层区分应用保护的复杂性,只感知链路数据特点进行安全保护而非业务,简化应用。

因此,在不方便应用数据存储加密和应用级数据传输加密时,全系列路由器,包括接入、汇聚、核心部署端到端的商用密码方案,通过链路级数据传输加密保护,能很好地满足现有网络中新增部署加密功能。

基于路由器的端到端国密方案

以下这些问题或诉求是设计端到端国密方案时需要重点关注的内容:

1. 国家政策法规的推广,《密码法》、“等级保护2.0标准”等的颁布实施,各重点行业网络改造需要在网络架构、通信传输、可信验证等方面考虑安全保护。

2. 国家重点金融、政府、涉密等行业中,通过现有VPN专线等网络架构可一定程度上保证数据安全,但对于截获、篡改等手段仍缺乏防护。

3. 网络安全特性尽量在现有网络架构基础上改造,避免重建等导致的网络不稳定及投资浪费,路由器设备作为网络既有节点,新增国密能力,可有效支撑网络改造升级。

4. 全系列网络路由器支持国密方案,且能满足高性能加解密需求,应对网络规模扩张、网络数据量突增等现状。

紫光股份旗下新华三集团路由器产品线端到端国密解决方案通过接入、汇聚、核心路由器全系列支持高性能国密能力,在现有纵向网、城域网、局域网等架构上,配合国密板卡,使用IPSec VPN或其他叠加技术,可有效解决用户对网络安全保护的诉求。

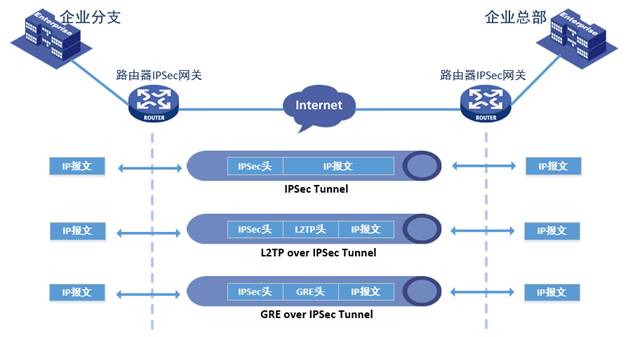

新华三集团端到端国密解决方案中网络通信通过端到端的IPSec隧道技术,在现有路由设备上增加国密板卡,而非外挂防火墙或密码机,在不改变现有网络架构的基础上,提供更高的安全性和加密处理能力。网络关键节点之间建立端到端IPSec隧道,提供网络数据可靠传输;中间设备只需简单IP路由转发,不参与数据加密。在典型的网络通信应用中,各网络通信主要节点间(如企业分支与总部之间、企业分支与分支之间等)通过各自的IPSec网关设备建立端到端IPSec隧道,实现用户网络数据在公用互联网上的安全连接。除直接应用IPSec 隧道方案外,也可通过叠加GRE/MPLS、L2TP等应用方式去满足更多用户网络部署及安全需求。

如端到端国密原理简图所示,企业分支和总部原有的网关路由设备上直接新增国密板卡,即可提供国密能力。IPSec隧道在分支和总部网关之间建立,对于企业内部用户并不需要感知。例如分支用户的流量经由分支网关时,网关根据路由或策略等方式对用户流量报文进行IPSec国密加密,传递到公网(Internet)。公网设备上并不需要感知加密算法,按正常IP隧道报文转发到总部网关设备;总部网关设备对加密报文进行解密操作,恢复出原始分支用户流量,进一步交由总部处理。相对于非IPSec应用,主要差异就是网关设备上新增国密板卡,在两者这间原有的隧道或通道上,叠加了IPSec加解密,而企业内部用户并不需要感知。

图1 端到端国密原理

典型纵向网国密应用

在金融银行、政府部门等场景,现有网络架构一般以纵向网部署,使用专线或公有网络。基于防止流量被截取/篡改需要增加安全功能,以及对现有网络架构最小影响的前提下去改造等实际需求,可使用新华三集团路由器产品全系列的纵向网方案。用户在企业核心/省核心网络设备和地区/省市网络设备上增加国密板卡,设备之间建立ADVPN/IPSec VPN隧道,保证流量的可靠传输。

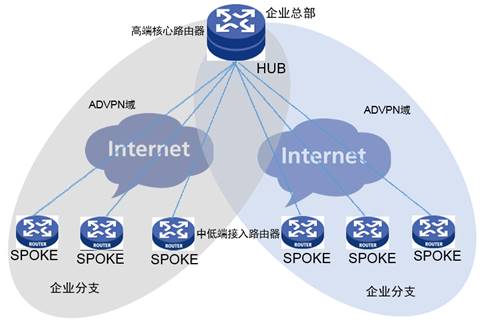

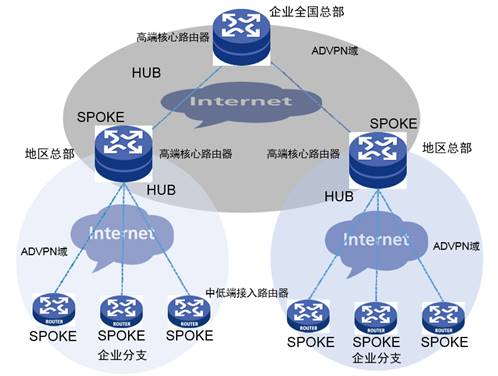

各级路由器之间组成Hub-Spoke组网,建立端到端的ADVPN/IPSec隧道,根据用户网络规模,可分为两级纵向网和三级纵向网方案,前者面向用户量小、带宽小的场景,后者面向用户量大、分支多、带宽大的场景。网络架构如2所示。

图2 中小型纵向网方案

图3 大中型纵向网方案

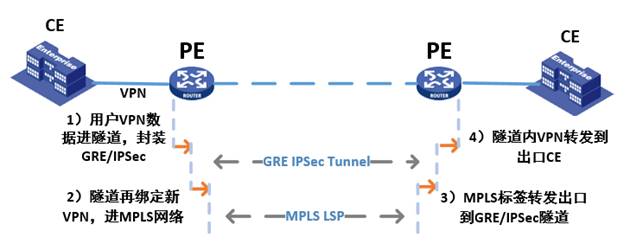

在HUB和SPOKE之间建立的ADVPN/IPSec隧道可以叠加GRE或MPLS等应用,进一步适应全网络场景。原有MPLS纵向网络中用户数据通过私网VPN封装私网标签,再封装公网标签或走GRE封装IP转发。在端到端国密方案中,通过两层私网VPN方案,穿越MPLS网络,第一层私网标签即为现有CE所属私网VPN,其数据通过路由转发入GRE/IPSec隧道做IP封装和加密保护,该隧道绑定第二层VPN,该VPN用作MPLS网络转发的私网VPN,根据MPLS网络转发封装标签进行转发,整个组网结构如图4所示。

图4 应用在MPLS网络中的端到端国密方案

在政务外网、金融银行5G移动场景,需要对用户接入到网络做安全认证,对与总部的数据传输也要做安全保护。此时可通过L2TP与IPSec技术结合,完成准入认证和网络数据安全。

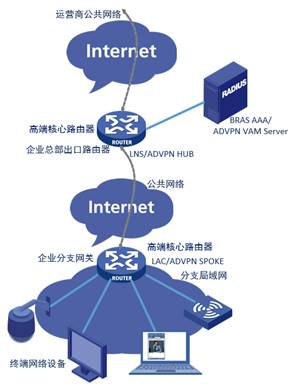

如图5示的L2TP over IPSec Tunnel方案,企业分支各终端设备(PC、移动设备、哑终端等)通过分支局域网接入分支网关,分支网关作为LAC设备,对相关认证协议报文、数据报文做L2TP封装,然后再通过LAC和LNS之间的端到端ADVPN/IPSec隧道进行加密,最终由企业总部的网关设备解密并根据L2TP报文类型选择进一步处理,认证协议报文则将与AAA/Radius服务器交互完成认证,数据访问流量则由网关设备交由运营商互联网。

图5 带L2TP认证的国密方案

观点

新华三集团路由器产品线全系列核心、汇聚、接入路由器都已支持国密板卡,也全部通过国家密码管理局检测中心的认证并取得证书,可以在现有纵向网、局域网等用户网络应用中,不改变主要网络架构即可系统支持端到端国密方案。同时,路由器产品国密板卡通过创新的硬件设计,能达到业界一流的加解密处理能力,对于现有网络应用中待加密保护数据量突增等问题能完美解决。

浙公网安备 33010802004375号

浙公网安备 33010802004375号